DSPS1.0

DSPS1.0

2. นิเวศเชิงยุทธศาสตร์ของข้อมูล

“ข้อมูลถูกสร้าง แต่ไม่ได้ถูกพบ”

ขณะที่คนส่วนมากมองว่าข้อมูลต้องถูกเก็บรวบรวมมาแต่แท้จริงแล้วข้อมูลเหล่านั้นถูกสร้างขึ้นมามากกว่าเพราะถ้าเราต้องการที่จะวัดปรากฏการณ์ทางธรรมชาติ เช่น ลม เราจะพบว่าเราสามารถที่จะวัดลมได้หลายรูปแบบ เราอาจจะวัดความเร็วของลม, วัดอุณหภูมิของลม หรือความชื้นของลม เราจะต้องเลือกว่าจะวัดลมอย่างไร สิ่งนี้เกี่ยวโยงกับเทคโนโลยีที่เรามี เช่น เทคโนโลยีเซ็นเซอร์ที่เรามีสามารถที่จะตรวจจับอะไรได้บ้างและขึ้นอยู่กับกระบวนการตัดสินใจของเราซึ่งก็เป็นกระบวนการทางสังคม ในปัจจุบันการตัดสินใจว่าจะวัดอะไร อย่างไรมักจะไม่สามารถที่จะถูกกำหนดได้โดยผู้ใช้ข้อมูลอีกต่อไป เช่น ร้านค้าสามารถที่จะผลิตข้อมูลได้โดยใช้เทคโนโลยีสมัยใหม่ที่เป็นมาตรฐาน เช่น RFID tag ซึ่งจะจัดเก็บข้อมูลให้ร้านค้าโดยอัตโนมัติเมื่อเทียบกับในยุคก่อนหน้าเมื่อธุรกิจทำการบันทึกข้อมูลสินค้าด้วยการเขียน การบันทึกข้อมูลมีแนวโน้มที่จะผิดพลาดลดลงแต่ร้านค้าจะต้องยอมรับมาตรฐานข้อมูลที่ถูกผูกติดมากับระบบ RFID tag ซึ่งทำให้ความยืดหยุ่น (flexibility) ของความสามารถในการเลือกสร้างข้อมูลลดน้อยลงด้วย [30]

ตัวอย่างที่สำคัญประการหนึ่งที่แสดงให้เห็นว่าข้อมูลถูกสร้างขึ้นแต่ไม่ได้ถูกพบหรือเก็บจากสถานที่ธรรมชาติ ได้แก่ การจัดอันดับมหาวิทยาลัยต่างๆ Espeland & Sauder (2007) เขียนงานสำคัญที่ชื่อว่า Ranking and Reactivity ในปี 2007 วิเคราะห์ผลกระทบของการจัดอันดับมหาวิทยาลัยและพบว่าการจัดอันดับสร้างความเหมือนและความต่างระหว่างมหาวิทยาลัยที่อาจจะไม่ควรนำมาเปรียบเทียบกันเลย การใช้ตัวเลขเพื่อที่จะจัดอันดับมหาวิทยาลัยเป็นการลดทอนความซับซ้อนของความจริงอย่างมหาศาล ทังนี้อาจจะโต้แย้งได้ว่าการจัดอันดับมหาวิทยาลัยไม่ได้เพียงสร้างข้อมูลจากความจริงและสร้างความจริงใหม่ขึ้นมาด้วยเช่นกันเพราะส่งผลกระทบต่อการตัดสินใจของนักศึกษาว่าอยากที่จะเข้าเรียนที่ไหน [31]

อย่างไรก็ดีเมื่อตัวเลขถูกสร้างแล้วตัวเลขนั้นมีอำนาจและทรงพลัง Porter (2020) ได้เขียนงานสำคัญชื่อว่า Trust in Numbers ในปี 2020 และเขาพบว่าการวิเคราะห์เชิงปริมาณสามารถที่จะสร้างความน่าเชื่อถือได้เพราะผลจากการวิเคราะห์ดูจะมีความเทียงธรรม (objectivity) ทั้งนี้นักวิเคราะห์ที่ดีจะต้องไม่หลงไปกับตัวเลขที่ “ดูเหมือน” จะเที่ยงธรรม นักวิเคราะห์ที่ดีจะต้องตั้งคำถามเกี่ยวกับที่มาที่ไปของตัวเลขเสมอว่าตัวเลขกำลังวัดสิ่งที่พวกเขาต้องการที่จะรู้หรือไม่ [32]

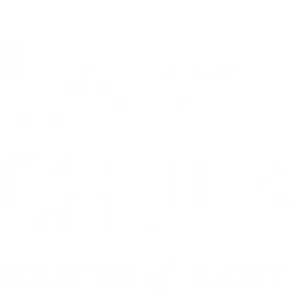

ภาพที่ 1 ระบบนิเวศของข้อมูล

ที่มา: ปรับปรุงมาจาก Ian Wallis, Data Strategy: From Definition to Execution (2021).

ในปัจจุบันมีองค์ประกอบหลายประการในระบบนิเวศของข้อมูลดังที่ปรากฏในรูปด้านบนซึ่งมีตั้งแต่ฝั่งเชิงรับไปจนถึงฝั่งเชิงรุก [33] [34] ในฝั่งเชิงรับเป็นเรื่องเกี่ยวกับการป้องกันผลลัพธ์ในด้านลบ เช่น การลดความเสี่ยงโดยมุ่งเน้นไปที่การปฏิบัติตามกฎระเบียบ การกำกับดูแล และการรักษาความปลอดภัย ส่วนฝั่งเชิงรุกเป็นเรื่องเกี่ยวกับการสร้างผลลัพธ์ในด้านบวก เช่น การเพิ่มรายได้และความสามารถในการทำกำไรโดยการสร้างผลิตภัณฑ์และบริการใหม่รวมไปถึงการทำให้ประสบการณ์ของลูกค้าที่ได้รับดีขึ้น เป็นที่แน่นอนว่าในหลายๆองค์ประกอบไม่ได้เป็นเรื่องของเชิงรับหรือเชิงรุกเพียงอย่างเดียวแต่สามารถถูกนำไปใช้เพื่อวัตถุประสงค์ทั้งสองด้านได้ [35]

ตารางที่ 1 การจำแนกประเภทของยุทธ์ศาสตร์ข้อมูล

| เชิงรับ (Defense) | เชิงรุก (Offense) | |

| วัตถุประสงค์หลัก | รักษาความปลอดภัยข้อมูล ความเป็นส่วนตัว ความถูกต้อง คุณภาพ การปฏิบัติตามกฎหมาย และการบริหารการดำเนินงาน | ปรับปรุงความสามารถในการแข่งขันและความสามารถในการทำกำไรให้ดีขึ้น |

| กิจกรรมหลัก | ปรับปรุงการสกัดข้อมูล มาตรฐานของข้อมูล การจัดเก็บข้อมูล และการเข้าถึงข้อมูล | ปรับปรุงการวิเคราะห์ข้อมูล แบบจำลองข้อมูล การสื่อสารข้อมูลออกมให้เห็นภาพ การแปลงข้อมูล และการเพิ่มคุณค่าของข้อมูล |

| การวางแนวการจัดการข้อมูล | การควบคุม | ความยืดหยุ่น |

| การใช้สถาปัตยกรรม | SSOT (Single source of truth) | MVOTs (Multiple versions of the truth) |

ที่มา: Leandro DalleMule & Thomas H. Davenport, What’s Your Data Strategy? The Key Is to Balance Offense and Defense., Harvard Business Review, May 2017, https://hbr.org/2017/05/whats-your-data-strategy (last visited Dec 12, 2023).

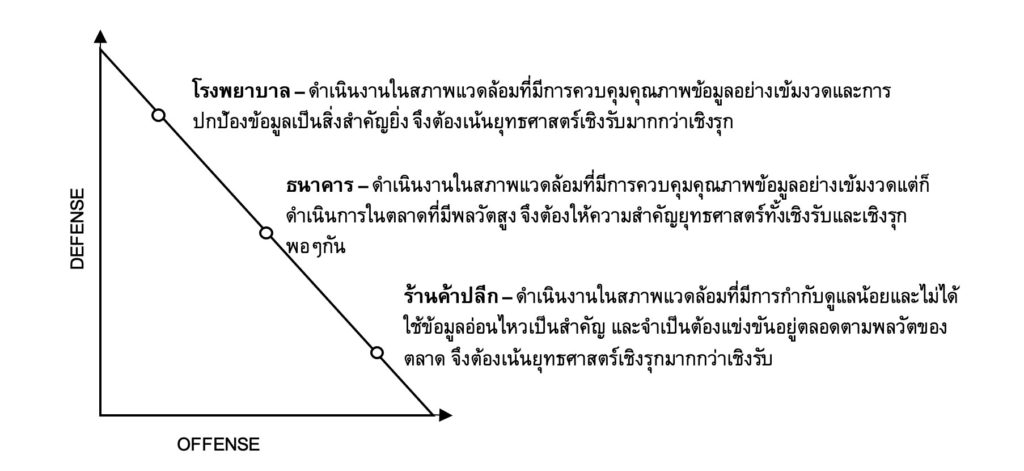

ภาพที่ 2 ลักษณะความแตกต่างของยุทธศาสตร์ข้อมูลเชิงรุกและเชิงรับ

ที่มา: Leandro DalleMule & Thomas H. Davenport, What’s Your Data Strategy? The Key Is to Balance Offense and Defense., Harvard Business Review, May 2017, https://hbr.org/2017/05/whats-your-data-strategy (last visited Dec 12, 2023).

แม้ปัจจุบันเริ่มมีการมองว่าการอธิบายยุทธศาสตร์ข้อมูลในลักษณะเชิงรุกและเชิงรับนั้นอาจทำให้ผู้ปฏิบัติงานเข้าใจไปว่าหน่วยงานตนเองต้องเน้นทำงานเชิงรับก่อนเชิงรุกจนทำให้ไม่สามารถใช้ประโยชน์ข้อมูลได้เต็มที่ [36] อย่างไรก็ดีการแยกแยะยุทธศาสตร์ลักษณะนี้ก็ช่วยให้เรามองภาพรวมได้ดีในระยะเริ่มต้น ซึ่งผู้อ่านอาจปรับใช้ในลักษณะที่แตกต่างไปได้ ในส่วนนี้จะได้อธิบายภาพรวมของยุทธศาสตร์ข้อมูลลงรายละเอียดเบื้องต้นของแต่ละองค์ประกอบเพื่อให้เห็นภาพว่าระบบนิเวศของข้อมูลนั้นประกอบด้วยสิ่งใดบ้าง ขณะเดียวกันก็จะได้ภาพด้วยว่าหลายเรื่องอาจเป็นสิ่งเดียวกันแต่อาจเรียกชื่อหรือจัดกลุ่มแตกต่างกัน หลายเรื่องชื่อเดียวกันแต่อาจให้ความหมายที่แตกต่างกันหากมองจากมุมที่ต่างกันซึ่งจะเป็นพื้นฐานที่จะช่วยให้เข้าใจการดำเนินยุทธศาสตร์ข้อมูลต่อไป

References

Paul Leonardi & Tsedal Neeley, The Digital Mindset: What It Really Takes to Thrive in the Age of Data, Algorithms, and AI, Harvard Business Review, May 2022, https://hbr.org/webinar/2022/04/the-digital-mindset-what-it-really-takes-to-thrive-in-the-age-of-data-algorithms-and-ai (last visited Sep 27, 2023).

Wendy Nelson Espeland & Michael Sauder, Rankings and Reactivity: How Public Measures Recreate Social Worlds, 113 American Journal of Sociology 1 (2007).

Theodore M. Porter, Trust in Numbers (2020).

Ian Wallis, Data Strategy: From Definition to Execution (2021).

Leandro DalleMule & Thomas H. Davenport, What’s Your Data Strategy? The Key Is to Balance Offense and Defense., Harvard Business Review, May 2017, https://hbr.org/2017/05/whats-your-data-strategy (last visited Dec 12, 2023).

Simon Asplen-Taylor, Data and Analytics Strategy for Business: Unlock Data Assets and Increase Innovation with a Results-Driven Data Strategy (1st edition ed. 2022).

See Why the ‘Data Offense, Data Defense’ Distinction is Outdated, Corinium (Dec. 14, 2020), https://www.coriniumintelligence.com/content/articles/data-offense-data-defense (last visited Dec 20, 2023); Arrayo, Data Strategy: Getting from Defense to Offense — A User’s Guide, Cross Industry Data Strategy Publication Series (Mar. 24, 2021), https://medium.com/cross-industry-data-strategy-publication-series/data-strategy-getting-from-defense-to-offense-a-users-guide-f8f1aa24be05 (last visited Dec 20, 2023).